Theo một báo cáo mới, 86% các “tác nhân độc hại” đã sử dụng những tài khoản Google Cloud bị tấn công để khai thác tiền điện tử.

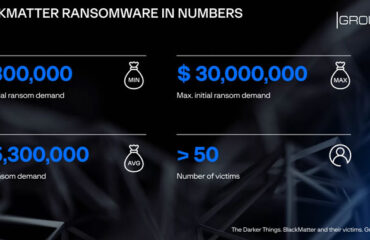

Cụ thể, Nhóm hành động an ninh mạng của Google đã nghiên cứu và phát hiện ra rằng trong số 50 Google Cloud Platform (GCP) bị tấn công, có đến 43 tài khoản được sử dụng để khai thác tiền điện tử – một hoạt động vốn thường tiêu tốn lượng lớn tài nguyên máy tính và không gian lưu trữ. Phần còn lại của các chiêu thức tấn công là các trò gian lận lừa đảo và phát tán ransomware.

Khoảng 10% tài khoản bị xâm nhập đã được sử dụng để tiến hành quét các tài nguyên công khai khác trên Internet nhằm xác định các hệ thống dễ bị tấn công, trong khi 8% trường hợp được sử dụng để tấn công các mục tiêu khác.

Bitcoin, loại tiền điện tử phổ biến nhất thế giới, đã bị chỉ trích vì tiêu tốn quá nhiều năng lượng. Nghiên cứu cho thấy khai thác bitcoin sử dụng nhiều năng lượng hơn so với toàn bộ năng lượng mà một số quốc gia sử dụng. Vào tháng 5 năm nay, cảnh sát đã đột kích vào một trang trại trồng cần sa bị nghi ngờ và phát hiện đây thực chất là một mỏ khai thác bitcoin bất hợp pháp.

Theo hãng tin CNBC, Google Cloud là một nền tảng lưu trữ từ xa, nơi khách hàng có thể lưu giữ dữ liệu và các tệp ở bên ngoài trang web.

Hành động tấn công và lợi dụng các tài khoản Google Cloud đã bị hack để khai thác tiền điện tử khá phổ biến. Vào tháng 5, một nhóm tin tặc đã cài đặt phần mềm độc hại khai thác tiền điện tử vào máy chủ một công ty thông qua điểm yếu trong Salt, công cụ cơ sở hạ tầng phổ biến được IBM, LinkedIn và eBay sử dụng.

Hơn nữa, vào tháng 8, một lượng tiền điện tử trị giá hơn 600 triệu USD đã bị đánh cắp. Đây là một trong những vụ trộm tiền điện tử lớn nhất cho đến nay, khai thác lỗ hổng trong Poly Network. Sau đó, một số tiền đã được kẻ gian trả lại. Để nhận thấy mức độ nguy hiểm của các hoạt động tấn công mạng khai thác tiền điện tử, hồi tháng 3/2014, Mt. Gox, sàn giao dịch bitcoin lớn nhất thế giới vào thời điểm đó, đã đệ đơn phá sản sau khi tin tặc đánh cắp số tiền điện tử trị giá 460 triệu USD.

Các giải pháp bảo mật kém tạo điều kiện cho hacker tấn công

Theo báo cáo của Google, hầu hết các cuộc tấn công vào GCP này chủ yếu do khách hàng thực hiện các biện pháp bảo mật kém, bao gồm cả việc sử dụng mật khẩu yếu hoặc không có mật khẩu.

Báo cáo cho biết: “Các phần tử độc hại đã giành được quyền truy cập vào các phiên bản Google Cloud bằng cách lợi dụng các giải pháp bảo mật lỏng lẻo của khách hàng hoặc các phần mềm bên thứ ba quá dễ bị tấn công – những trường hợp xảy ra tấn công mạng vì lý do này chiếm đến gần 75% các phi vụ”.

Trong trường hợp tin tặc sử dụng tài khoản để khai thác tiền điện tử, phần mềm khai thác đã được cài đặt trong vòng 22 giây sau cuộc tấn công, khiến các biện pháp can thiệp thủ công không ngăn chặn hiệu quả các cuộc tấn công như vậy. Báo cáo khuyến nghị: “Cách phòng thủ tốt nhất là không triển khai một hệ thống dễ bị tấn công hoặc có các cơ chế phản ứng tự động”.

Để ngăn chặn các cuộc tấn công như vậy, nhóm đã đề xuất một số phương pháp bảo mật khác nhau bao gồm quét lỗ hổng bảo mật, sử dụng xác thực hai yếu tố và triển khai sản phẩm “Work Safer” của Google để bảo mật.

Các tác giả báo cáo ‘Threat horizon” của Google kết luận rằng: “Với những quan sát cụ thể và phân tích tình huống các mối đe dọa chung này, các tổ chức cần chú trọng thực hiện các giải pháp an toàn, giám sát và đảm bảo liên tục sẽ thành công hơn trong việc giảm thiểu những mối đe dọa này hoặc ít nhất là giảm tác động tổng thể của chúng”.

Bob Mechler, giám đốc an ninh thông tin tại Google Cloud và Seth Rosenblatt, giám sát bảo mật tại Google Cloud, đã viết trong một bài viết trên blog rằng toàn cảnh mối đe dọa đối với dịch vụ đám mây trong năm 2021 phức tạp hơn nhiều so với việc những kẻ tấn công lợi dụng để đào tiền điện tử.

Fanpage: Trí Việt JSC (Theo ictvietnam)